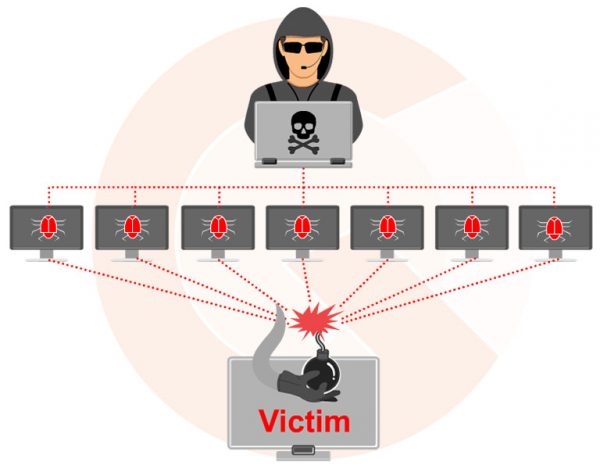

Tu ordenador reclutado por los Ciber-delincuentes

Tu pc puede ser esclavo de estos delincuentes cibernéticos, sin que seas consciente de que lo están utilizando.

Por medio de un botnet (software malicioso) un solo atacante, remotamente, puede crear grandes redes de ordenadores infectados (bots o zombies) y usarlos para sus usos ilícitos.

Puedes ser infectado de dos maneras:

- El hacker carga su código malicioso en una página web que haya descubierto vulnerable. Este código redirige al usuario a otro site controlado por él, desde donde se descarga e instala en el equipo.

- El delincuente envía spam, con un archivo que lleva ese código malicioso o un enlace a una página que esconde un malware. Una vez se descarga ese código, el ordenador se convierte en parte del botnet.

¿Para que utilizan los ordenadores zombies los cibercriminales?

El atacante ya puede hacer lo que desee con tu ordenador una vez instalado el botnet y tienes que saber que nunca son sus fines legales y siempre obtienen beneficios económicos:

- Puede tener acceso a webs ilegales, como las de contenido de armas, pedofilia, prostitución

- Puede colapsar la web de una corporación para chantajear al propietario

- Enviar correo basura para la propagación de virus

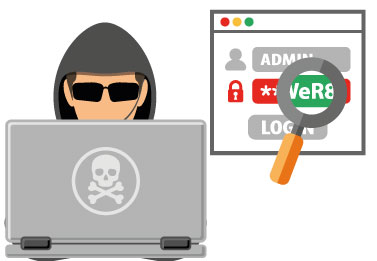

- Capturar datos bancarios, contraseñas, datos personales, etc.

- Suplantar tu identidad para usos ilícitos

- Para minar criptomonedas utilizando tus recursos como tu electricidad y hardware (cryptojacking)

¿Como se ejecuta un ataque DoS – DDoS?

Un ataque DoS (si la petición es solo desde una IP) consume los recursos hasta dejarlo sin capacidad de respuesta lo que hace que empiece a rechazar peticiones. Lo que lleva a una «denegación del servicio».

Un ataque DDoS (la petición llega desde un gran numero de ordenadores o IPs) significa una agresión a tu servidor, con una ingente cantidad de conexiones simultáneas o enviando paquetes alterados hasta que se colapsa. Lo que lleva a una «denegación distribuida del servicio». Al ser diferentes las IPs desde las que hacen la petición es muy complicado bloquear el ataque. Además pueden modificar la IP de origen por otra IP que sea falsa.

Ante este tipo de ataques el servidor no vuelve a la normalidad hasta que no se consiga bloquear las conexiones ilegales que tengan intenciones malignas.

Los servidores web tienen la capacidad de resolver un número limitado de peticiones y si se incrementan, el servidor comienza a retardarse o directamente bloquearse.

Cuando un grupo de personas, lo suficientemente grande, entran en nuestro sitio al mismo tiempo, los servidores webs pueden tener problemas a la hora de responder todas las peticiones de forma simultánea. Ante eventos concretos, como el «Black-Friday» hemos visto como , se han multiplicado las caídas de webs que no estaban preparadas.

Esto no lo convierte en un ataque pero si es un ejemplo que lo que conseguiría, la Denegación del Servicio.

¿Que es el Cryptojacking?

El cryptojacking es el uso desautorizado de tu ordenador para utiliza sus recursos con el objetivo de minar criptomonedas.

Es decir, se trata de minería corrupta y maliciosa y al contrario de otro tipo de amenzas, está diseñado para mantenerse oculto al usuario.

El objetivo es obtener los beneficios de la minería de criptomonedas sin tener que participar en los costes de equipo y electricidad.

Secuestro de ordenadores, smartphones y dispositivos IoT de usuarios se utilizan para minar criptomonedas, aprovechándose del poder de computacional o hash power que tengan estos equipos para resolver problemas matemáticos con el fin de obtener recompensas en criptomonedas en diferentes cadenas de bloques.

Según Adguard, más de 33k sitios web actualmente ejecutan un script de minería de datos criptográficos. La mayoría de estos sitios web ejecuta el script CoinHive.

Las visitas mensuales a estos sitios web es de más de 1 billón, lo que significa que corres el riesgo de encontrarte con un criptohacker cada vez que te conectas ya que de los 100.000 principales sitios visitados según el ranking Alexa un 31% estos sitios webs contienen código malicioso.

Estiman la ganancia conjunta en más de US $ 150,000 por mes. El 70% de esta suma va para el propietario del sitio web y el 30% para la red minera.

¿Como puedo protegerme de los ataques DoS o DDoS?

- Tener las actualizaciones al día, tanto de sistemas, software como antivirus

- Revisar la configuración de routers y firewalls para detectar IPs falsas

- Bloquear anuncios; Adblock, etc

- Antivirus antualizados

- Utiliza extensiones de navegador anti mineros, como AntiMiner, NoCoin, MinerBlock

- Vigila los accesos a páginas que no sean seguras (deben de empezar por https)

- Y como siempre, insistir en que tengas buenos hábitos de uso

Contra la ciber-delincuencia tu también estas implicado

Los 7 pecados capitales de la ciberseguridad

5 Claves para crear contraseñas seguras y no olvidarlas

¿Va tu ordenador más lento de lo normal? ¿No arrancan las aplicaciones? ¿El ventilador suena raro?

10 síntomas de que tu ordenador está infectado

Contactanos si tienes alguna duda