¿Qué es y que busca el RANSOMWARE?

El objetivo está claro que es ganar dinero a tu costa.

Pagar el rescate o quedarte sin tus datos. Estas son las opciones de los ciberataques

Como ya sabemos todos, el Ransomware es malware (un troyano u otro tipo de virus) que encripta los datos de la victima secuestrándolos tanto de los pcs como de otros equipos conectados en la misma red LAN.

Los Ciberextorsionistas, exigen a las víctimas realizar un pago para volver a recuperarlos y la cantidad que exigen no suele ser alta para que los perjudicados no se lo piensen demasiado (a no ser que sean instituciones, que eso es otro cantar).

Las amenazas llegan mediante correos electrónicos, enlaces en las páginas Web, descargas de documentos con apariencia legítima, etc.

En la mayoría de los casos, cuando tu dispositivo ya está infectado y el malware ejecutado, hay que validar el tipo de virus y buscar la llave de descifrado.

La manera de vencer las amenazas empieza con la prevención realizando copias de seguridad de manera habitual

La infección significa:

- Secuestro de tus datos con la consiguiente pérdida de los mismos si no se paga el rescate (muchas veces aunque se pague)

- Paralización de las operaciones de la empresa

- Gran perjuicio económico

- Daños en la reputación de tu negocio

Todos nosotros podemos ser las víctimas

Utilices PCs, Mac, dispositivos móviles, pequeñas, medianas y grandes empresas, instituciones… incluido dispositivos conectados con el Internet de las Cosas.

Ejemplo reciente de ello ocurrió en Julio del 2020, cuando la empresa Garmin sufrió un ciberataque con la consiguiente interrupción de sus servicios online (impidiendo a los usuarios conectar sus dispositivos) además de cifrar sistemas internos críticos con el ransomware WastedLocker.

Este malware se programó para atacar la empresa en concreto y los archivos cifrados llevaban una extensión agregada .garminwasted.

La buena noticia es que Garmin aseguró que no habían hallado pruebas de la obtención de datos de los usuarios durante el ataque.

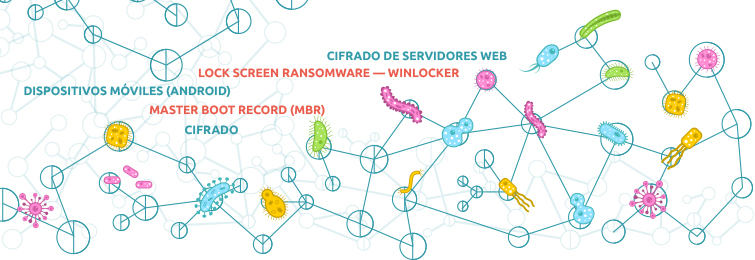

Tipos de Ransomware

Ransomware de cifrado

Cifra los archivos almacenados en ordenadores (documentos, hojas de cálculo, imágenes y vídeos) e incluso en las unidades de red.

Sólo descubrirás la infección cuando quieras acceder a uno de estos archivos y descubras que está infectado.

Puede aparecerte un archivo de texto con las instrucciones para realizar el pago en la misma carpeta que los nuevos archivos inaccesibles y algunos pueden mostrarte una «pantalla de bloqueo»

Master Boot Record (MBR) Ransomware

El Master Boot Record (MBR) o registro de arranque principal, es el primer sector en un disco duro que permite cargar y ejecutar el sistema operativo del pc.

Este ransomware cambia el MBR del PC interrumpiendo el inicio del sistema y aparece una pantalla ordenando el pago para su rescate, además de cifrar archivos con una extensión determinada.

Lock Screen Ransomware — WinLocker

Los autores de ransomware habían dejado de usar esta forma de software malicioso desde el 2015, pero en el 2017, volvió a reaparecer.

La pantalla del ordenador se muestra bloqueada, solicitando el rescate para poder acceder. No cifra ningún archivo personal pero los cibercriminales pedirán un rescate para poder desbloquearlo.

Ransomware de cifrado de servidores web

Buscan vulnerabilidades en los sistemas de gestión de contenidos e infectan cifrando los archivos de los servidores y por ende los servicios webs.

Si no disponemos de medidas puede propagarse a otros puntos de conexión o a los servidores.

Ransomware de dispositivos móviles

Tenemos que empezar a darnos cuenta que los smartphones, tablets y demás dispositivos móviles no son inmunes a los ciberataques. Tenemos en nuestras manos ordenadores muy potentes en miniatura y con una importante cantidad de datos en ellos.

El ataque a estos dispositivos móviles es también muy dañino ya que secuestra la información privada de la víctima

Los dispositivos pueden infectarse mediante descargas o aplicaciones no oficiales.

Pero aunque por ahora, el malware solo consigue cifrar ciertas partes del dispositivo, tenemos que andar con ojo, ya que los ciberdelincuentes ya están trabajando en variantes capaces de bloquear todo el terminal, incluso la tarjeta SD.

Buenas prácticas para evitar el RANSOMWARE y su familia de virus.

Prevenir los ataques es posible. Puedes evitar convertirte en una víctima de estos ciberdelincuentes siguiendo unos simples consejos de seguridad.

1.- Educando a los usuarios que tengas en plantilla

Antes de abrir un email

¿Conozco al remitente y es alguien en quien confío?. Cuidado al abrir un email. Podría estar infectado con Ransomware. Si no estás seguro de un adjunto, pregunta primero al remitente si te lo ha enviado.

¿El correo realmente viene de la dirección que parece? Comprueba que la dirección del remitente y no solo su nombre tenga sentido. Con frecuencia, adjuntos maquillados como recibos, facturas o justificantes son Ransomware.

En tu puesto de trabajo

Si el Antivirus de tu puesto alerta sobre algo, informa inmediatamente al responsable informático o al soporte técnico.

Navegando en Internet

1. Cierra todas las ventanas (popups) que solicitan actualizar información sobre una cuenta o instalar aplicaciones sin que lo hayas solicitado

2. Nunca hagas click en enlaces que advierten de que su ordenador está desprotegido, en peligro o que tiene un virus

3. Nunca haga click en enlaces que indican que has ganado un premio (¡si fuese el caso te informarían por otros medios!)

Una forma efectiva de asegurar que los sitios web que visitamos con frecuencia son los que pensamos es guardarlos como bookmarks. Así evitamos escribir mal la dirección del sitio y entrar en posibles páginas peligrosas. Habitualmente se emplean sitios como “gogle.com” para contenidos maliciosos por tener un nombre casi igual a un sitio conocido.

2.- Prepara la infraestructura necesaria

Copias de seguridad

Asegúrate que se realiza el backup con frecuencia de todos los datos importantes, preferiblemente tanto en local como en un servicio Cloud. Realizar el backup únicamente en un disco externo lo pone en riesgo de que sea encriptado por un Ransomware de la misma forma que otros datos de los equipos.

Mantén actualizados todos los equipos

Es importante mantener al día con parches del sistema operativo y de los programas instalados tanto los PCs como los servidores.

Seguridad Perimetral y End-Point

Seguridad Perimetral y End-Point

Todos los equipos y servidores deben tener un Antivirus de calidad con análisis de comportamiento y servicios de reputación instalado y actualizado.

Un Firewall tipo UTM o Next Generation Firewall debe tener activados y correctamente configurados los servicios como IPS (sistema de prevención de intrusos), filtrado de URLs, antivirus o antispam.

Implementa una política de permisos de usuarios

Limitar permisos a los usuarios en sus ordenadores es una forma efectiva de protegerlos de infecciones. No permitir a un usuario instalar o ejecutar una descarga previene la posibilidad de accidentalmente ejecutar Ransomware y otras amenazas.

Pagar para solucionar el ataque o NO pagar

Nunca debes de pagar a los ciberextorsionistas.

Pagar el secuestro no te garantiza que recuperes tu acceso o tus datos. Porque no cumplen su palabra (te recuerdo que son delincuentes) o porque han cometido errores de programación que les impide a ellos también dar vuelta atrás. Como anécdota de lo chapuzas que pueden llegar a ser, un usuario de twiter experto en ciberseguridad «pidió» a los ciberdelincuentes que tomaran cartas en el asunto y arreglaran código de su ransomware para que las víctimas pudieran recuperar sus datos.

Nadie te asegura de que, una vez comprobado que eres un buen pagador, te tomen por alguien vulnerable y fácil de chantajear y repetir el ataque cada vez que necesiten ingresos extras de manera fácil.

Además financias grupos de chantajistas para que sigan actuando como les viene en gana.

Si nadie paga, los ciberdelincuentes tendrán que buscar otra manera de financiarse

Como actuar si he sido atacado

Averigua cómo han cifrado tus datos.

Comunícate con el proveedor que te lleva tu sistema de protección.

Localiza un descifrador de confianza y descarga la herramienta creada. Son gratuitos.

En este whitepaper te recordamos cuáles son las buenas prácticas para estar protegidos.

Implementar en tu empresa un enfoque de seguridad por capas es la mejor manera de proteger, detectar y responder rápidamente a las nuevas amenazas