La estafa del Pishing (y su variante el Vishing o Pishing de voz) se hace de manera masiva con ataques constantes a miles de potenciales víctimas.

Las empresas cada vez mas concienciadas de los desastres que pueden sufrir debido a los ciberataques, se esfuerzan en mantener seguras sus infraestructuras.

Ver La Seguridad de tu empresa es innegociable

[TEST en 2 minutos] ¿Conoces las actuaciones que protegen tu empresa?

Pero los ciberdelincuentes, saben que las personas son el eslabón más débil de cualquier empresa. Por ello no dejan en su empeño de burlar todas las defensas en la búsqueda de empleados «distraidos» que puedan proporcionarles una puerta de entrada para seguir lucrándose.

Pero los ciberdelincuentes, saben que las personas son el eslabón más débil de cualquier empresa. Por ello no dejan en su empeño de burlar todas las defensas en la búsqueda de empleados «distraidos» que puedan proporcionarles una puerta de entrada para seguir lucrándose.

Y son estos los que pueden proporcionar de manera sencilla el acceso ilegal a redes corporativas, revelando sin intención información sensible.

Así como en el Phising el medio son los correos electrónicos, el Vising utiliza el teléfono, por medio de llamadas que suplantan la identidad de corporaciones serias como puede servicios técnicos de confianza, entidades bancarias, etc.

Ver Objetivo Phishing: luchando contra el fraude

¿Cómo reconocer que la llamada es un fraude?

Es muy raro que el atacante sepa tu nombre. Emplean saludos genéricos y pueden utilizar grabaciones.

Es muy raro que el atacante sepa tu nombre. Emplean saludos genéricos y pueden utilizar grabaciones. Se identifican como un tercero de confianza, entidad financiera, empresas de transportes, tecnológicas o de telecomunicaciones, mensajería, etc.

Se identifican como un tercero de confianza, entidad financiera, empresas de transportes, tecnológicas o de telecomunicaciones, mensajería, etc. La información de tu empresa que manejan suele estar disponible en sitios web corporativos públicos o perfiles de redes sociales

La información de tu empresa que manejan suele estar disponible en sitios web corporativos públicos o perfiles de redes sociales Tono urgente para solucionar diferentes problemas que te afectan: sistemas no seguros detectados, problemas con cuentas bancarias, entrega de paquetes, etc.

Tono urgente para solucionar diferentes problemas que te afectan: sistemas no seguros detectados, problemas con cuentas bancarias, entrega de paquetes, etc. Es fácil que para hacerlo más creíble puedan transferir la llamada a otro «departamento» que será el que te pedirá el suministro o actualización de datos sensibles (accesos, contraseñas, numeros de tarjetas… )

Es fácil que para hacerlo más creíble puedan transferir la llamada a otro «departamento» que será el que te pedirá el suministro o actualización de datos sensibles (accesos, contraseñas, numeros de tarjetas… )

Ver: Vuelve la estafa telefónica del servicio técnico ¡No piques!

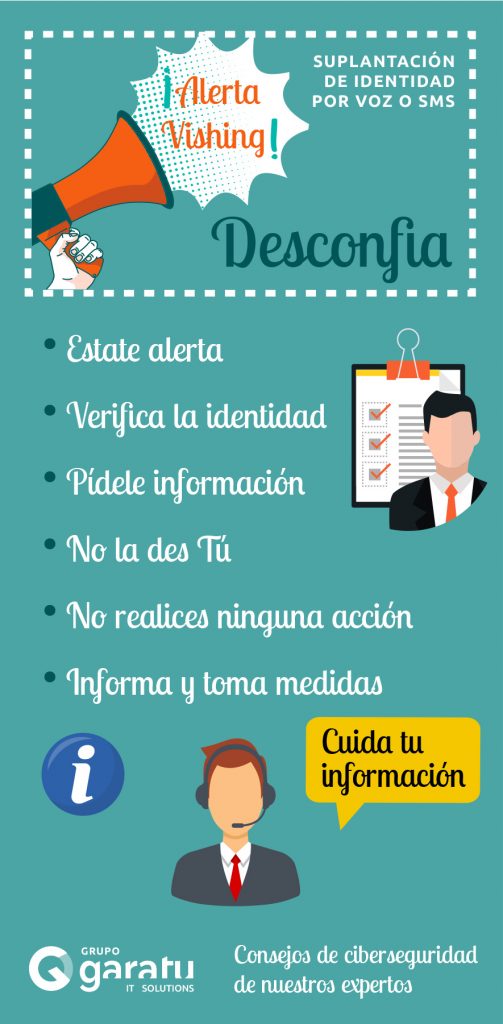

¿Cual es lo que debes hacer ante una llamada sospechosa?

- Verifica la identidad de la persona que llama y quédate con el número desde el cual te han llamado.

- Mantente alerta para percibir señales sospechosas.

- Recoge toda la información posible que pueda ser útil para dar aviso a quien corresponda

- Evita proporcionar aquella información no autorizada por la tu empresa como estructura organizativa, datos de contacto, información confidencial, etc.

- No realices ninguna acción que se te solicite: cambio de configuración, enviar un correo electrónico, hacer clic en un enlace, etc.

- Informa inmediatamente a tu servicio de asistencia corporativo o cualquier responsable de la empresa facilitándoles todos los datos que hayas podido recoger así como las acciones que hayas podido hacer.

La concienciación del empleado es imprescindible. Así mismo disponer procedimientos sencillos para que cualquier empleados pueda informar de lo que les parezca sospechoso.

Debemos de mantener una alerta constante ya que los ciberataques son cíclicos.

Si los ciberdelincuentes notan que se han tomado medidas de protección en la empresa, simplemente descansan esperando el momento para volver a probar si el nivel de alerta ha decaído con el tiempo o si encuentran otro empleado con la guardia bajada.

[TEST en 1 minuto] ¿Combates la ciberdelincuencia en tu puesto de trabajo?